Proteggi il tuo dispositivo da malware e attacchi di phishing

Gran parte di questa pagina è stata presa in prestito, modificata e tradotta in lingua italiana dalla guida Security in a Box. La guida Security in a Box è sviluppata congiuntamente da Front Line Defenders e Tactical Tech, insieme a una rete globale di attivisti, formatori ed esperti di sicurezza digitale.

Mantenere il tuo dispositivo in salute è un primo passo fondamentale lungo il percorso verso una maggiore sicurezza. Prima di preoccuparti troppo della crittografia dei dati, delle comunicazioni private e della navigazione anonima, dovresti proteggere il tuo dispositivo da software dannoso (spesso chiamato malware). Il malware riduce l'efficacia di qualsiasi altra azione intrapresa per proteggere la tua sicurezza.

Tutti i dispositivi sono bersagli di malware: non è più vero che i dispositivi Windows sono gli unici a rischio. Dovresti anche eseguire i seguenti passaggi se il tuo dispositivo ha un sistema operativo Mac, Linux, Android o iOS.

AGGIORNA TUTTO IL SOFTWARE; APPLICARE LE PATCH

Questa è l'unica cosa più importante che puoi fare per proteggere il tuo dispositivo dai malware.

- Segui le istruzioni per "Utilizzare la versione più recente del sistema operativo (OS) del tuo dispositivo" per il tuo sistema operativo (Android, iOS, Linux, Mac o Windows) per ottenere la migliore protezione.

- Segui le istruzioni nelle pagine seguenti per aggiornare le app manualmente e automaticamente:

Windows

iOS

Linux

- In "Mostra applicazioni", cerca "Aggiornatore software" ed eseguilo.

Mac

Android

Scopri perché lo consigliamo

Ogni giorno vengono rilevate nuove vulnerabilità nel codice che esegue i tuoi dispositivi e le tue app. Gli sviluppatori che scrivono quel codice non possono prevedere dove verranno trovati, perché il codice è così complesso. Gli aggressori dannosi possono sfruttare queste vulnerabilità per entrare nei tuoi dispositivi.

Ma gli sviluppatori di software rilasciano regolarmente codice - "patch" o "aggiornamenti" - che risolve queste vulnerabilità. Ecco perché è molto importante installare gli aggiornamenti e utilizzare l'ultima versione del sistema operativo per ogni dispositivo che utilizzi. Ti consigliamo di impostare il tuo dispositivo per l'aggiornamento automatico in modo da avere un'attività in meno da ricordare.

SII CONSAPEVOLE DI ESSERE SPINTO AD AGIRE RAPIDAMENTE E ALTRI APPELLI ALLE TUE EMOZIONI

- Prendi l'abitudine di notare quando qualcosa sul tuo dispositivo (un'e-mail, un messaggio o un avviso) ti rende spaventato, angosciato, preoccupato, appassionato, curioso o come se perdessi un'opportunità.

- Metti in pausa quando un messaggio o un avviso richiede che tu agisca immediatamente.

- Tieni presente che molti messaggi o pubblicità "vinci qualcosa gratis" vengono utilizzati per indurre le persone a installare malware.

- Quando noti questi sentimenti, guarda più da vicino ciò che ti viene chiesto di fare.

- Segui le seguenti istruzioni su collegamenti, estensioni di file e finestre popup.

- Non fare clic per procedere a meno che tu non sia assolutamente certo di sapere cosa sta per accadere quando lo farai.

Scopri perché lo consigliamo

Gli esperti di sicurezza considerano le menti e le abitudini delle persone la parte più vulnerabile della sicurezza digitale. Quando ci viene chiesto di agire rapidamente, quando siamo curiosi o quando ci sentiamo minacciati, di solito obbediamo. Lo stress del lavoro sui diritti umani può renderci particolarmente vulnerabili a questo tipo di attacchi. Molti di noi sono convinti che non potremmo mai essere ingannati, ma anche gli amministratori delegati delle grandi aziende sono stati ingannati in questi modi, perdendo milioni di dollari e danneggiando la reputazione delle loro aziende.

PAUSA PRIMA DI FARE CLIC; FAI ATTENZIONE QUANDO RICEVI UN LINK

Questo è uno dei consigli più importanti per la tua sicurezza.

- Guarda attentamente l'indirizzo in un link prima di visitarlo. Ciò è particolarmente importante se qualcuno ha inviato il collegamento tramite e-mail, SMS o un messaggio di chat.

- Sul tuo computer, passa il puntatore del mouse su un collegamento in un'e-mail o su una pagina web per vedere l'indirizzo completo del sito web.

- Sui dispositivi mobili è più difficile vedere i link, quindi potrebbe essere meglio non cliccarci sopra.

- Ecco come leggere un indirizzo web:

- dopo "https://" , vai direttamente al successivo "/".

- Quindi viaggia a sinistra fino al precedente "." e la parola subito prima.

- Il tuo browser di solito evidenzierà questa parte per te.

- Sembra il sito in cui ti aspettavi di andare? In caso contrario, qualcuno potrebbe cercare di ingannarti.

- NON fare clic su un collegamento strano per capire di cosa si tratta. Copia invece l'indirizzo web e incollalo in uno dei seguenti scanner di pagine per vedere se è sicuro:

- Puoi anche controllare la reputazione di un sito Web utilizzando questi scanner:

- Se il collegamento sembra strano, ma l'hai già cliccato:

- fai uno screenshot e invialo a qualcuno che può aiutarti con la tua sicurezza digitale.

- Quindi assicurati di eseguire il software anti-malware del tuo dispositivo.

Scopri perché lo consigliamo

La maggior parte dei dispositivi infettati da malware e spyware è stata infettata da una visita a una pagina web.

PRESTARE ATTENZIONE QUANDO SI APRONO GLI ALLEGATI

Questo è uno dei consigli più importanti per la tua sicurezza.

- Fai attenzione ai file imprevisti allegati a e-mail, chat, messaggi vocali o altri messaggi.

- Assicurati che il mittente sia chi pensi che sia. Prova a contattarli in un altro modo (ad esempio faccia a faccia o per telefono se ti hanno inviato un'e-mail) per confermare che hanno inviato l'allegato.

- Se devi assolutamente aprire un PDF sospetto, usa l'app Dangerzone per eliminare gli elementi pericolosi.

Scopri perché lo consigliamo

Molti dispositivi infettati da malware e spyware sono stati infettati da un file che qualcuno ha scaricato inavvertitamente sul proprio dispositivo e che conteneva codice dannoso indesiderato.

RENDI VISIBILI LE ESTENSIONI DEI FILE SUL TUO COMPUTER PER EVITARE DI ESSERE INGANNATO DA MALWARE

- Per stare al sicuro, rendi visibili le estensioni dei tuoi file sul tuo computer.

- Prima di aprire un file, guarda l'estensione alla fine del file, le lettere dopo il punto. Potrebbero esserci due estensioni, come .exe.jpg ; questo è sospetto.

- Chiedi: è questo il tipo di file che pensavo fosse? Sembra insolito? Consulta questi elenchi di formati di file ed estensioni di file per vedere cosa potrebbe fare un file quando lo apri

- Conosci alcune estensioni dannose comuni

Linux

- Ubuntu mostra le estensioni dei file per impostazione predefinita.

Mac

Windows

Scopri perché lo consigliamo

Le persone che vogliono installare codice dannoso sui tuoi dispositivi a volte fanno sembrare che un'app sia in realtà un documento innocuo. Un modo per farlo è cambiare l' estensione dell'app : le informazioni sul tipo di file che viene visualizzato dopo un punto alla fine del nome di un file, di solito lungo circa 2-4 caratteri. Possono cambiare un'estensione per il codice che possono eseguire ("codice eseguibile") in un'estensione a cui sei abituato (come .doc, .txt o .pdf per i file di documento) per ingannarti. Spesso invieranno questi file come allegati a un'e-mail o tramite un'app di chat.

EVITA LE FINESTRE POP-UP SOSPETTE

- Fai attenzione alle finestre "pop-up" che appaiono inaspettatamente.

- Pausa. Non toccare niente.

- Leggi attentamente la finestra. Cosa ti sta chiedendo di fare?

- Se questo non è qualcosa che hai chiesto al tuo dispositivo di fare, chiudi la finestra (usando un pulsante nella parte superiore della finestra) invece di fare clic su "sì" o "ok".

- Conosci i nomi delle app che hai installato. Non approvare gli aggiornamenti di app che non sapevi di aver installato.

- Se non sei sicuro che sia effettivamente la tua app o il tuo dispositivo a chiedere di installare il software, controlla il tuo app store o il sito Web del software per vedere se l'aggiornamento è ufficiale.

Scopri perché lo consigliamo

Potrebbe sembrare che l'hacking del tuo computer richieda segretezza e potenti capacità di codifica. In effetti, indurti a fare qualcosa per loro è uno degli strumenti più potenti di un hacker. Un pulsante o un collegamento che ti chiede di fare qualcosa potrebbe essere in attesa di installare malware sul tuo dispositivo.

USA ANTIVIRUS O ANTIMALWARE

- Scopri come verificare se la tua app antivirus o anti-malware funziona e si aggiorna da sola.

- Eseguire scansioni manuali periodiche.

- Scegli ed esegui una sola app anti-malware; se ne esegui più di uno su un dispositivo, potrebbero interferire tra loro.

- Ottieni un'app:

- Antivirus AVG (Android, iOS, Mac, Windows)

- Antivirus Avira (Android, iOS, Mac, Windows)

- Malwarebytes (Android, iOS, Mac, Windows)

- Ottieni un'app:

Linux

- ClamAV eseguirà manualmente la scansione del tuo dispositivo alla ricerca di malware, ma tieni presente che è solo uno scanner e non monitorerà il tuo sistema per proteggerti dalle infezioni. È possibile utilizzarlo per determinare se un file o una directory contiene o meno malware noto e può essere eseguito da una chiavetta USB nel caso in cui non si disponga dell'autorizzazione per installare il software sul computer sospetto.

Windows

Scopri perché lo consigliamo

La cosa più importante che puoi fare per proteggere la sicurezza dei tuoi dispositivi è aggiornare il sistema operativo e le app che hai. Tuttavia, è anche utile eseguire il software antivirus o anti-malware corretto per fermare il codice dannoso che potrebbe aver invaso il tuo dispositivo.

SCEGLI UNO STRUMENTO ANTI-MALWARE DA UTILIZZARE

L'utilizzo di due strumenti antivirus o antimalware potrebbe sembrare più sicuro, ma questi strumenti spesso si identificano a vicenda come sospetti e impediscono a vicenda di funzionare correttamente (come due farmaci che interagiscono tra loro). Scegli solo quello che funziona per te.

Scopri perché lo consigliamo

IMPOSTA IL TUO STRUMENTO ANTI-MALWARE PER L'AGGIORNAMENTO AUTOMATICO

- Assicurati che il tuo programma anti-malware ti permetta di ricevere aggiornamenti automatici; in caso contrario, cercare un altro strumento.

- Imposta lo strumento anti-malware per verificare la presenza di aggiornamenti su una pianificazione giornaliera regolare.

Scopri perché lo consigliamo

Ogni giorno viene scritto e distribuito nuovo malware. Gli strumenti anti-malware rilasciano aggiornamenti per combatterlo. Il tuo computer diventerà rapidamente vulnerabile e lo strumento non sarà di alcun aiuto se non imposti il software anti-malware per l'aggiornamento automatico. Alcuni strumenti che vengono preinstallati sui nuovi computer devono essere registrati (e pagati) a un certo punto o smetteranno di ricevere gli aggiornamenti.

SCANSIONA REGOLARMENTE IL TUO DISPOSITIVO ALLA RICERCA DI MALWARE

- Se il tuo strumento anti-malware ha una modalità "sempre attiva", abilitala. Strumenti diversi hanno nomi diversi per questa modalità, come Protezione in tempo reale o Protezione residenti.

- Scansiona quando hai recentemente:

- connesso a una rete non sicura o non affidabile

- chiavette USB condivise con altri

- ricevuto strani allegati via e-mail

- visto qualcun altro in casa, in ufficio o nella comunità che ha strani problemi con il proprio dispositivo

- Prendi in considerazione la possibilità di eseguire occasionalmente la scansione di tutti i file sul tuo computer. Non vuoi farlo spesso (e potresti volerlo fare durante la notte), ma le scansioni esplicite possono aiutare a identificare i problemi con la funzione "sempre attiva" del tuo strumento anti-malware o il suo meccanismo di aggiornamento.

Scopri perché lo consigliamo

Come altri gadget fantasiosi, gli strumenti di lotta al malware non funzionano se non li usi!

USA UNA BUONA IGIENE CON I DISPOSITIVI CHE COLLEGHI

Se il dispositivo utilizza un cavo USB per la ricarica, non collegare mai la parte USB direttamente a uno slot di ricarica USB pubblico. Assicurati di utilizzare l'adattatore che ti consente di collegarlo a una presa di corrente.

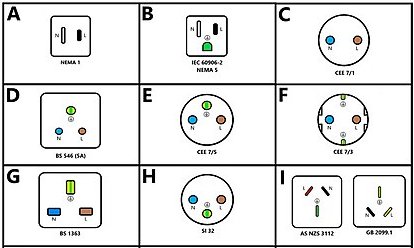

- DA FARE: Collega il cavo di alimentazione a un adattatore che si collega a una presa di corrente come questa:

- NON FARE: collegare il cavo a una presa USB come questa a meno che non sia su un adattatore che possiedi:

- DA FARE: Collega il cavo di alimentazione a un adattatore che si collega a una presa di corrente come questa:

Invece, usa un dispositivo di blocco dei dati (come quelli venduti da PortaPow) per evitare che lo slot USB pubblico infetti il tuo dispositivo.

Non usare mai una chiavetta, una scheda o un disco che trovi in giro; ci sono stati casi di persone che hanno inserito codice dannoso sui dispositivi di altre persone lasciando in pubblico una chiavetta USB infetta.

Se sei preoccupato per ciò che potrebbe essere sull'unità di un collega che devi collegare al tuo computer, prendi in considerazione l'utilizzo di una chiavetta CirClean per verificare prima la presenza di malware.

È meglio iniziare con una chiavetta, una scheda o un disco nuovi di zecca quando ne hai la possibilità.

Scopri perché lo consigliamo

Il malware può diffondersi da un dispositivo all'altro attraverso dispositivi più piccoli collegati, in particolare schede SD, unità USB e memory stick "flash", CD e DVD. Il malware è stato trovato anche nelle stazioni di ricarica pubbliche

USA UNA BUONA IGIENE CON LE INFORMAZIONI SENSIBILI

- Archivia o invia le seguenti informazioni solo utilizzando metodi crittografati.

- Controlla molto attentamente per assicurarti di sapere a chi stai fornendo queste informazioni.

- Tieni presente che molte truffe coinvolgono qualcuno che ti contatta elettronicamente o per telefono in modo imprevisto, fingendo di essere un'azienda o un funzionario governativo che ha bisogno di queste informazioni.

- Prestare particolare attenzione alle finestre pop-up o ai collegamenti strani che richiedono queste informazioni.

-Informazione sensibile:

- La tua data di nascita o altre informazioni di identificazione personale

- Le password

- Informazioni finanziarie, inclusi conti bancari o numeri di carta di credito

- Identificazione, inclusi numeri di identificazione governativa, passaporti e carte che ti portano in un ufficio

- Licenze

- Le tue impronte digitali o scansioni dell'iride

Scopri perché lo consigliamo

Alcune informazioni su di te potrebbero fare più danni di altre, se cadessero nelle mani sbagliate. Molte persone non sono consapevoli del fatto che la posta elettronica non è un modo sicuro per inviare queste informazioni, poiché è spesso archiviata su più computer e server, rendendo difficile l'eliminazione di tutte le copie.

PROTEGGI ALTRI "DISPOSITIVI INTELLIGENTI"

- Valuta se il rischio di avere dispositivi aggiuntivi intorno a te connessi a Internet supera i vantaggi di ciò che possono fare per te.

- Considera di disconnettere completamente la tua TV da Internet o dall'elettricità quando non la usi.

- Disattiva gli altoparlanti intelligenti come Alexa, Cortana e Siri. Segui le istruzioni nella sezione "disabilita i controlli vocali" della guida alla sicurezza di base per il tuo dispositivo: Android, iOS, Linux, Mac o Windows.

Apple TV

Altri televisori, inclusi Android, Amazon Fire, LG, Roku, Samsung e Sony

Scopri perché lo consigliamo

Alcuni malware sono progettati per infettare altri dispositivi a cui sono collegate le sue vittime. Molti di questi dispositivi connessi a Internet non sono ben protetti come i nostri computer e telefoni. Potrebbero includere "smart TV", dispositivi che controlli con un'app sul telefono, "elettrodomestici intelligenti" come sistemi di illuminazione o di riscaldamento o persino giocattoli per bambini. Gli aggressori potrebbero utilizzare questi dispositivi per entrare in dispositivi più importanti intorno a te o attaccare altri dispositivi come parte di una "botnet" di zombi. Le Smart TV, in particolare, possono ascoltare i suoni intorno a loro e registrare ciò che le persone dicono, utilizzando una tecnologia chiamata "riconoscimento automatico dei contenuti" (ACR). Condividono ciò che sentono con inserzionisti e altre terze parti. È possibile disattivare l'ACR utilizzando le istruzioni seguenti.

SPEGNI IL COMPUTER DURANTE LA NOTTE

Scopri perché lo consigliamo

Il malware sfrutta spesso i momenti in cui non utilizzi i tuoi dispositivi per cercare o inviare dati, quindi è meno probabile che ti accorga che qualcosa non va. Spegnere i dispositivi e le connessioni può aiutare a proteggersi da questo.

DISABILITA IN TUTTI I BROWSER: FLASH E JAVA

Disabilita nei tuoi browser (Firefox, Chrome, Internet Explorer, Safari):

Disattiva via e-mail

- Mac mail:

- Segui queste istruzioni; cerca i componenti aggiuntivi Java o Flash e disattivali o impostali su "chiedi di esecuzione"

- Outlook:

- Segui queste istruzioni; cerca i componenti aggiuntivi Java o Flash e disattivali o impostali su "chiedi di esecuzione"

- Thunderbird:

- Segui queste istruzioni; cerca i componenti aggiuntivi Java o Flash e disattivali o impostali su "chiedi di esecuzione"

Scopri perché lo consigliamo

Flash e Java sono pacchetti software meno recenti che consentono a qualcuno di eseguire facilmente codice dannoso sul tuo dispositivo senza la tua autorizzazione.

SE SOSPETTI CHE IL TUO DISPOSITIVO SIA STATO INFETTATO...

DISCONNETTI IL TUO DISPOSITIVO DALLE RETI

- Disattiva Wi-Fi, dati mobili, Bluetooth o altri modi wireless per comunicare con altri dispositivi.

- Scollega tutti i cavi (come i cavi Ethernet) utilizzati dal dispositivo per comunicare con altri dispositivi.

Scopri perché lo consigliamo

Ciò consentirà di impedire al malware di inviare dati, ricevere comandi o infettare altri dispositivi.

EVITA DI CONNETTERE COSE COME LE UNITÀ AL DISPOSITIVO INFETTO

- Non collegare unità, chiavette USB, schede di memoria o altri dispositivi rimovibili a meno che tu non sia disposto a scartarli o a disinfettarli in modo sicuro.

- Allo stesso modo, evita di usare cose che erano state precedentemente collegate a quel dispositivo.

Scopri perché lo consigliamo

Come le persone malate, i dispositivi infetti possono diffondere infezioni ad altri dispositivi.

ESEGUI IL TUO SOFTWARE ANTI-MALWARE

A volte puoi eliminare un'infezione da malware semplicemente eseguendo il tuo software anti-malware. Tuttavia, tieni presente che alcuni malware sono progettati per sopravvivere a una reinstallazione completa del sistema operativo. La maggior parte delle infezioni cade da qualche parte nel mezzo, resistendo alla pulizia ma non essendo impossibile da sradicare.

Scopri perché lo consigliamo

USA UN'UNITÀ DI SALVATAGGIO

- Se il dispositivo infetto è un computer, riavviarlo da un'unità di ripristino anti-malware (come Windows Defender Offline o AVG RescueCD)

- Eliminare la memory stick USB utilizzata per creare l'unità di ripristino.

Scopri perché lo consigliamo

Se l'infezione da malware continua a ripresentarsi o resiste ai tuoi sforzi per ripulirla dal dispositivo, l'avvio del dispositivo da un'unità di ripristino (disco di salvataggio) può aiutare a rimuovere i file infetti in profondità nel tuo sistema operativo.

ESEGUIRE IL BACKUP DEI FILE

- Esegui il backup dei tuoi documenti importanti su un'unità pulita e inutilizzata, preferibilmente una che puoi collegare al tuo dispositivo.

- Non eseguire il backup di app o software.

Scopri perché lo consigliamo

Dovrai cancellare il più possibile il tuo dispositivo per eliminare tutte le tracce del malware. Quindi, per prima cosa, assicurati di aver copiato i tuoi file importanti su un'unità nuova e pulita per evitare che vengano cancellati.

ESEGUIRE UN RIPRISTINO DELLE IMPOSTAZIONI DI FABBRICA O REINSTALLARE IL SISTEMA OPERATIVO

- Eseguire prima il backup dei file importanti.

- Segui queste istruzioni per ripristinare le impostazioni di fabbrica:

Android

- I dispositivi Android differiscono, ma prova a seguire i passaggi elencati qui.

iOS

Linux

Mac

Windows

Scopri perché lo consigliamo

Molti dispositivi ora offrono la possibilità di ripristinare completamente il proprio sistema operativo. In questo modo è possibile eliminare alcuni malware, ma assicurati di aver salvato prima i file importanti. Tieni presente che potresti dover reimpostare alcune delle tue impostazioni dopo averlo fatto.

ACQUISTA UN NUOVO DISPOSITIVO

Sfortunatamente, a volte è impossibile eliminare il malware da un vecchio dispositivo. Indipendentemente dal fatto che il tuo vecchio dispositivo continui a mostrare segni di malware dopo aver eseguito questi passaggi, la soluzione più sicura potrebbe essere quella di ottenere un nuovo dispositivo che possa essere aggiornato al software più recente.

Scopri perché lo consigliamo

PROTEGGI IL TUO ROUTER

Avrai bisogno delle informazioni di accesso per il tuo router. Se non hai più il manuale che contiene queste informazioni, cerca

- un adesivo sulla custodia del router che potrebbe contenere queste informazioni,

- cerca il produttore del tuo router,

Assicurati di essere connesso alla tua rete wifi.

Prova ad accedere ai seguenti indirizzi nel tuo browser Internet; uno di questi dovrebbe darti un modo per accedere al pannello di controllo del tuo router:

https://192.168.0.1https://192.168.1.1https://192.168.1.254https://192.168.2.1https://10.10.10.1https://10.0.0.1

Se nessuno di questi fornisce una pagina di accesso, cerca "router con indirizzo IP predefinito" e il produttore e il numero di modello del router.

Fai uno screenshot di ciò che vedi dopo aver effettuato l'accesso, prima di modificare qualsiasi cosa. In questo modo, se qualcosa va storto, puoi sempre ripristinare le impostazioni.

Usa il tuo gestore di password per generare e salvare una password complessa per il tuo router.

Rinomina la tua rete:

- Non utilizzare il nome predefinito (che può dire agli aggressori quanto è vulnerabile il tuo router)

- Non dargli un nome che identifichi te, la tua organizzazione o la tua famiglia.

- Potresti avere la possibilità di rendere invisibile la tua rete wifi, quindi i dispositivi devono conoscerne il nome per connettersi. Assicurati che i tuoi dispositivi possano connettersi in questo modo.

Cerca informazioni sulla pagina del pannello di controllo sugli aggiornamenti del software del router (noto come firmware). Cerca online l'ultima versione del software e aggiornala se possibile.

In "protocollo di sicurezza", seleziona WPA3, WPA2-AES o WPA2 se possibile (in quell'ordine di preferenza). Se il tuo router non rende disponibile almeno WPA2, potrebbe essere meglio acquistarne uno nuovo, poiché altri protocolli rendono il tuo router vulnerabile agli attacchi.

Assicurati che il tuo router o punto di accesso WiFi abbia un firewall abilitato. La maggior parte di loro lo fa, ma vale la pena controllare.

Dovresti anche cambiare la password dell'amministratore utilizzata per modificare le impostazioni del router in qualcosa di forte e unico.

Scopri perché lo consigliamo

Il tuo router è il gateway tra il tuo wifi e i tuoi dispositivi e il resto di Internet. Il suo firewall aggiunge un altro livello di protezione. Non tutti possono accedere alle impostazioni del proprio router; molti di noi ottengono i nostri router dai nostri provider Internet e talvolta ci rendono impossibile modificare le impostazioni. Tuttavia, puoi sempre provare a vedere se riesci ad accedere al tuo router, modificare alcune impostazioni e rendere la tua connessione più sicura.

AVANZATO: USA QUBES OS

Scopri perché lo consigliamo

Qubes è un'alternativa a Windows, Mac e Linux che offre una protezione molto forte contro il malware dividendo il tuo dispositivo in sezioni sicure che non possono accedere l'una all'altra.

AVANZATE: USA UN'UNITÀ LIVEUSB PER FARE UN BACKUP DEI TUOI FILE

- Assicurati che il tuo dispositivo infetto non sia connesso alla rete tramite WiFi, Ethernet o altre connessioni.

- Ottieni una chiavetta USB nuova di zecca e pulita.

- Su un dispositivo separato e non infetto, utilizzando la chiavetta USB, crea un'unità liveUSB di Ubuntu o Tails.

- Spegnere il dispositivo infetto.

- Collega il liveUSB al dispositivo infetto.

- Riavvia il dispositivo infetto; dovrebbe iniziare dal liveUSB.

- Sposta i tuoi file dal dispositivo infetto a una nuova unità pulita.

- Spegnimento sicuro del dispositivo infetto.

- Scartare l'unità liveUSB; NON collegarlo di nuovo a nessun dispositivo o potrebbe diffondere l'infezione.

CONSIDERA IL SOFTWARE GRATUITO E OPEN SOURCE

Il software proprietario come MacOS o Windows spesso richiede la prova che è stato acquistato legalmente prima che ti permetta di installare gli aggiornamenti. Se stai utilizzando una copia senza licenza (nota anche come "piratata") di Microsoft Windows, ad esempio, potrebbe non essere in grado di aggiornarsi, il che renderebbe te e le tue informazioni estremamente vulnerabili. Alcuni software senza licenza vengono forniti anche con malware già installato. Non avendo una licenza valida, metti a rischio te stesso e gli altri.

Affidarsi a software senza licenza può presentare anche rischi non tecnici. Le autorità di alcuni paesi utilizzano software senza licenza come pretesto per confiscare dispositivi e chiudere uffici che appartengono a organizzazioni con le quali hanno divergenze politiche.

Non è necessario acquistare software costosi per proteggersi da minacce come queste. Il software gratuito e open source (FOSS) è un software che può essere ottenuto e aggiornato gratuitamente. Gli strumenti FOSS sono generalmente considerati più sicuri di quelli proprietari, a parità di condizioni, perché il loro codice sorgente è disponibile pubblicamente e può essere esaminato da esperti esterni che possono identificare problemi e fornire soluzioni. Questo approccio trasparente allo sviluppo rende anche più difficile per qualcuno nascondere una backdoor che consente loro di accedere a parti importanti del tuo dispositivo che non dovrebbero.

Il freeware è un software distribuito gratuitamente ma non rende necessariamente visibile al pubblico il suo codice sorgente. Sebbene gli esperti esterni non possano vedere se il suo codice contiene backdoor, potrebbe comunque essere più sicuro del software proprietario senza licenza o "scaduto".

Prendi in considerazione l'idea di provare alternative FOSS al software proprietario su cui fai affidamento. Se non trovi qualcosa che funzioni per te, considera alternative freeware a qualsiasi software senza licenza che potresti utilizzare.

Le applicazioni FOSS possono essere simili e compatibili con il software proprietario che sostituiscono. Anche se i tuoi colleghi continuano a utilizzare software proprietario, potresti comunque essere in grado di scambiare file e condividere informazioni con loro. Come punto di partenza, considera la possibilità di sostituire Microsoft Office con LibreOffice.

Esistono anche alternative FOSS ai sistemi operativi Windows e MacOS X. Ubuntu Linux è uno dei più popolari e facili da usare. Per provarlo, scarica una versione liveUSB di Ubuntu, copialo su una chiavetta USB, inseriscilo nel tuo computer e riavvia. Al termine del caricamento, il tuo computer eseguirà Linux e potrai decidere cosa ne pensi. Non apporterà modifiche permanenti al sistema operativo o ad altri software. Quando hai finito, spegni il computer e rimuovi Ubuntu liveUSB per tornare al tuo normale sistema operativo e app.

Ubuntu è anche una buona opzione per i computer troppo vecchi per eseguire versioni aggiornate di Microsoft Windows o MacOS X.